Internet Week 2016 レポート(その1)「知って納得! 企業のDDoS対処戦略 ~基礎から実践まで~」

こんにちは、さくらインターネット クラウドチームの大喜多です。

2016年11月29日~12月2日の間、Internet Week 2016が開催されました。本記事では11月29日に行われたセッション「知って納得! 企業のDDoS対処戦略 ~基礎から実践まで~」をレポート致します。

DDoS対処の戦術と戦略

NRIセキュアテクノロジーズ株式会社 中島智広氏より、DDoS攻撃への対処に必要な戦術と戦略についての説明がありました。

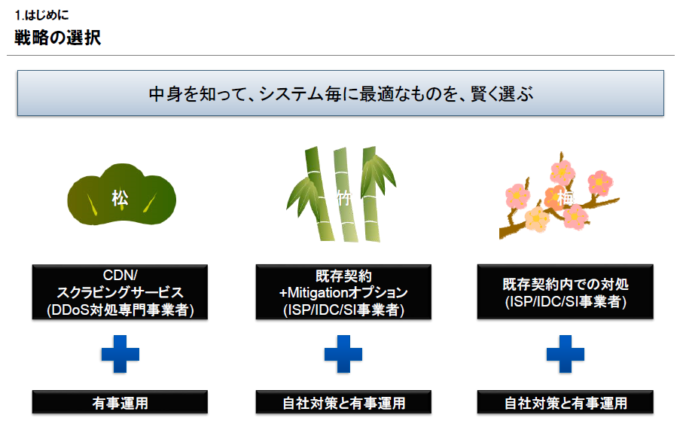

中島氏はDDoS対策の戦略を松・竹・梅の3種類に分類し、システムごとに適した戦略を採用することを提案。

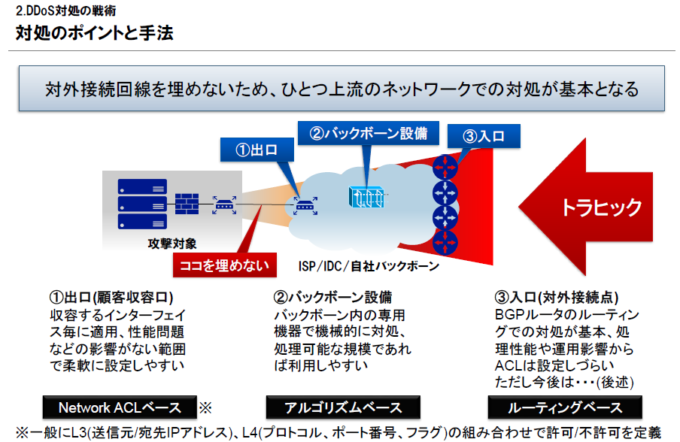

また、DDoS対策を行う場所に応じて可能な対策(これを戦術と定義)が異なることを解説。エッジロケーションに近い部分であればACLベースによる対策、バックボーンであればDDoSミティゲーション装置等によるアルゴリズムベースの対策、対外接続点ではコアルータが膨大なトラフィックを処理しているためACLによる対策は負荷が高くなるため難しく、BGPによるルーティングベースの対策をとることになるとのことでした。

「パワーバランスに基づく一方的な要求は下策」「相互理解による協力的な関係性とコンセンサスの構築がDDoS対処の要」と、ユーザーと事業者との良好な関係が要と強調。その上で各対策の中身を知り、適材適所な選択を行う必要があるとして、締めくくりとなりました。

顧客と事業者の関係性、契約、コンセンサス

株式会社インターネットイニシアティブ 原孝至氏より、事業者の立場から顧客との関係性にフォーカスしたDDoS対策についての説明がありました。

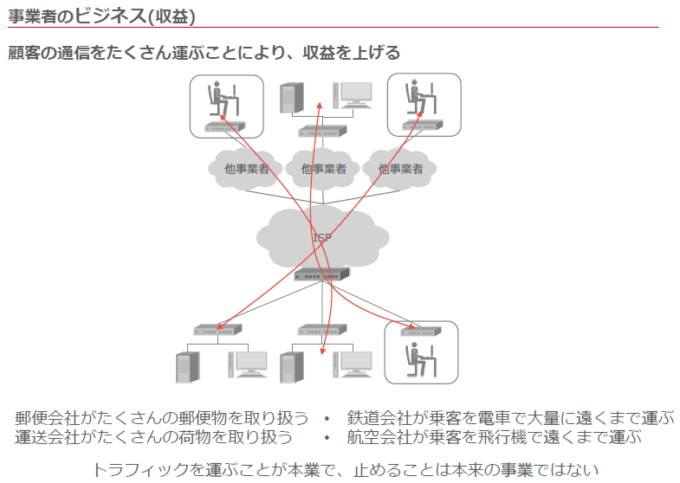

原氏は「通信事業者の事業モデルはトラフィックを運ぶことにあり、止めることは本業でない」とし、通信事業者として『通信の秘密』を確保しつつ設備の保全を行うことの難しさを説明。

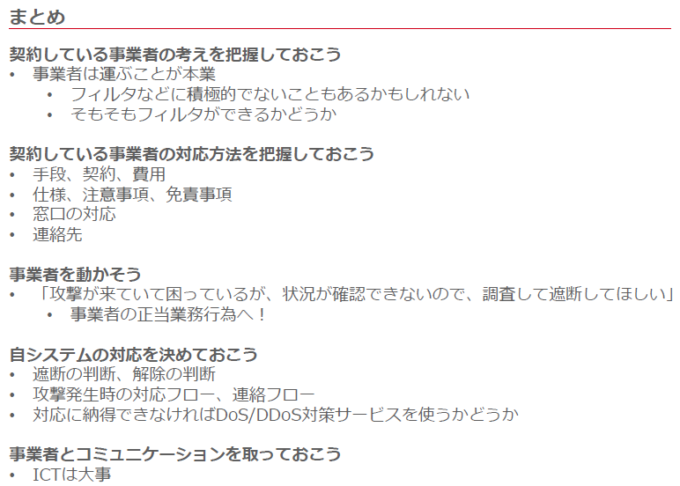

「事前準備は対応の9割」とし、ユーザーに情報収集および、普段から事業者と密なコミュニケーションをとっておくことが重要であるとして締めくくりとされていました。

事業者における対処の実際とサービスオペレーション

さくらインターネット株式会社 湯澤民浩・富沢英介より、事業者におけるDDoS対策の説明と、有事の際のオペレーションのデモンストレーションを行いました。

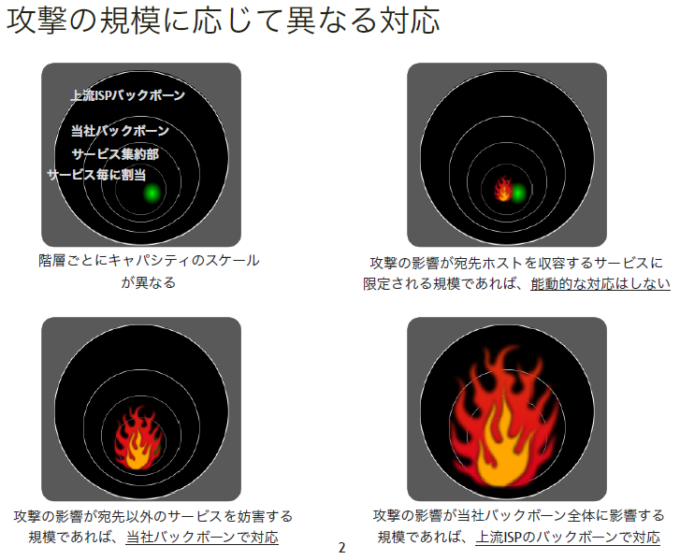

「DDoSの影響が及ぶ範囲により事業者が行う対策は異なる」とし、事業者の設備に対して広範囲に影響が及ぶものについて保護の観点から対策を実施するとのこと。

またDDoSの攻撃の中身によっても対策が異なり、BGPルータによって経路広報するRTBHが有効な場合と、バックボーン側にてL4レベルでのプロトコル判別を行い、通信破棄を行う手法(主にリフレクション攻撃に有効)があるとのこと。実際にさくらインターネットにて行っているオペレーションを、運用を担当する富沢より対策実施とその影響についてのデモンストレーションが行われました。

DDoS時代のIXとの付き合い方~IXPからみた現状と展望~

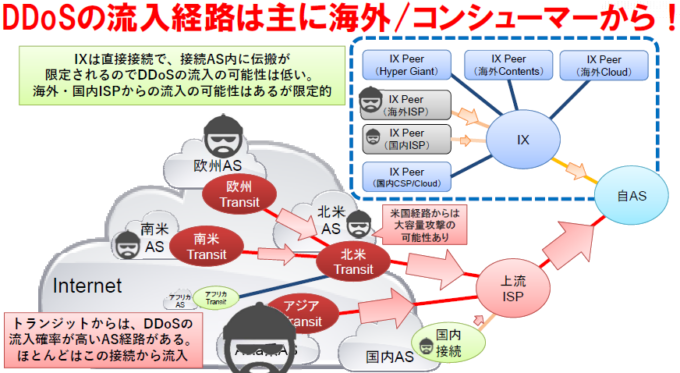

BBIX株式会社 矢萩茂樹氏より、IX事業者から見たDDoSの傾向とIX事業者とトランジットで行えるDDoS対策についての説明がありました。

矢萩氏は「IX事業者とは何をしているのか?」という、インターネットにおけるIX事業者の役割についての解説に始まり、昨今のDDoSの傾向、IXとトランジットでとりうるDDoS対策についての解説がなされました。

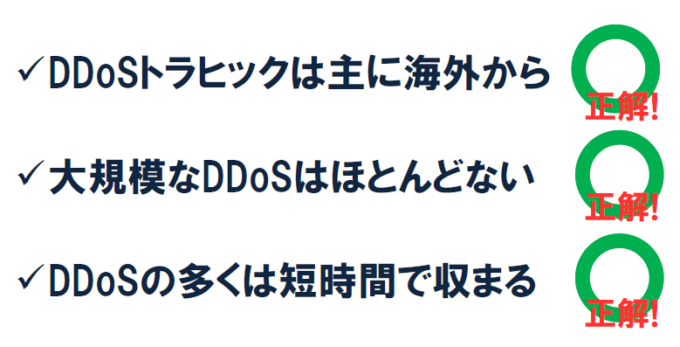

DDoSの傾向について、よく言われる仮説を実際にデータをもとに検証した結果の解説がありました。

IXとトランジットでとりうるDDoS対策として、L2レベルでのブラックホールと特定経路の制限についての解説がありました。

まとめ

各社とも、事業者としての制約の中、いかにユーザと設備を保全していくかに苦心しているかが感じ取れるセッションでした。中でも印象的だったのは、湯澤の「事業者はユーザの味方である」という言葉でした。DDoS対策においてユーザと事業者は対立関係に陥りがちに思えますが、どの事業者も顧客あっての事業なのであり、原氏の言う「ユーザと事業者の密なコミュニケーション」により、適切なDDoS対策をとることができるようになると実感したセッションでした。