GIGAスクール構想における「1人1台端末」及び「高速大容量の通信環境」を終えた今、次に考えるべき事とは?

今回の記事では、文科省から2021年5月に発表された「教育情報セキュリティポリシーガイドライン」の改訂のポイントと対策手法についてご説明させて頂きます。

参考URL:https://www.mext.go.jp/a_menu/shotou/zyouhou/detail/1397369.htm

「教育情報セキュリティポリシーガイドライン」の趣旨と改訂のポイント

- 「教育情報セキュリティポリシーガイドライン」の趣旨

学校ICT環境整備の推進を踏まえ、1人1台の端末を活用するために必要な新たなセキュリティ対策やクラウドサービスの活用を前提としたネットワーク構成等の課題に対応する。 - 改訂のポイント

- 1人1台の端末を活用する為に必要な新たなセキュリティ対策

⇒Webフィルタリングやマルウェア対策

⇒学校や家庭内での利用におけるリテラシー教育 - クラウドサービスの活用を前提としたネットワーク構成

⇒ローカルブレイクアウト構成

⇒ネットワーク分離を必要としない認証によるアクセス制御 - 1人1ID化に対する新たなセキュリティ対策の追加

⇒入学/転入、進級/進学、転出/卒業/退学などにおけるID管理

⇒複数の認証要素を組み合わせた多要素認証

⇒シングルサインオンを用いた認証の効率化

- 1人1台の端末を活用する為に必要な新たなセキュリティ対策

1については、児童生徒、教職員問わずにマルウェア対策など日常的なセキュリティ対策を施す事と共に、家庭も含めた情報リテラシーの向上とモラル教育を行う事が重要かと思われます。本来であればセキュリティ対策などは統一されているべきですが、各自治体によりポリシーや考え方が様々であると見受けられますので、モラル教育は外部からの協力も含めて実行すべきかと考えられます。

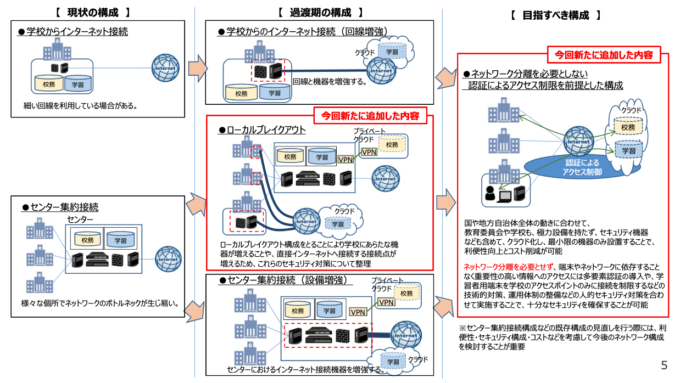

2については、以下、文科省「教育情報セキュリティポリシーガイドライン」の抜粋資料を参照させて頂きます。

従来、学校教育の現場においては、リスクを低減するという考えの下、インターネット環境から校務系・学習系のデータの分離を必須とするという構成が推奨されてきました。

しかし、今回の改訂では、「ネットワーク分離を必要としない認証によるアクセス制御」を前提とした構成が目指すべき構成であると明確化されております。

「クラウド」と「教育の現場」がインターネットを介して接続されております。ここに「ネットワーク分離を必要としない認証によるアクセス制御」に必要な技術的要素を取り入れなければなりません。多要素認証や特定の場所に限定したアクセスを制限などの技術的対策を施す事に加え、運用体制の整備など、利用者の利便性と十分なセキュリティを確保する事が重要です。

最後に3の「1人1ID化に対する新たなセキュリティ対策の追加」に取り上げられた「ID管理」、「多要素認証」、「シングルサインオン」の3つの技術的要素の必要性と技術的対策について説明させて頂きます。

学校という現場は生徒、教員、職員、外部会社の構成で成り立っています。当然ながら毎年、入学、卒業、異動などが発生します。学年の途中での転入、転出もあります。

GIGAスクールで配布された端末にはIDが紐づけられますので、以上のようなイベントが発生するたびに、IDの削除や追加などの作業が発生します。1人1台となるとこれは大変な労力と時間、コストが発生します。ID管理を取り入れる事で、これらの時間、労力、コストを削減する事が可能となります。

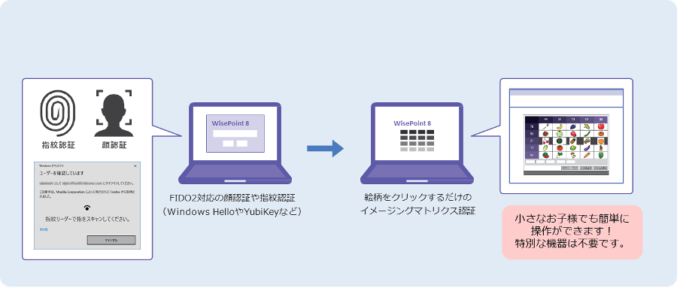

また、昨今、ID、パスワードなどの情報漏洩も多くなってきました。他人に推測されやすいパスワードは危険です。生年月日、生徒番号などは誰でもが知っている情報です。「多要素認証」はさらにもう一つの認証方式を組み合わせる事でセキュリティを確保します。「記憶」、「所有物」、「本人の属性(指紋等)」の3つの要素から2つを組み合わせることで「多要素認証」が実現可能となります。

Windows Helloとイメージングマトリックス認証による多要素認証とシングルサインオン

認証はアプリケーションやクラウドサービスにアクセスする為だけの手段ではございません。生徒一人一人の情報を守るために必要な手段です。事故が起きてからでは手遅れです。「多要素認証」が必要であることを肝に銘じてセキュリティ対策を施すことが重要です。「多要素認証」を施しておけば、「Google for Education」や「校務システム」等にログインする際の「シングルサインオン」も行えます。「シングルサインオン」はログインする度に毎回ID、パスワードなどを入力せずに一度の認証であらゆるWebシステムにアクセスができる技術要素です。

では、次に、「多要素認証」、「シングルサインオン」の使い方についてご説明させて頂きます。

認証用のサーバーをIdP(ID Provider)といいます。クラウドサービス(Google For Education等)や「校務システム」、「学習システム」をSP(Service Provider)といいます。教職員、生徒は自分の端末(PC、タブレット)からSPである「校務システム」や「学習システム」にアクセスします。普通はここで自分のIDとパスワードだけでログインを行います。この時に利用するIDとパスワードが情報漏えいの一番の危険要素です。そこで必要なのが「多要素認証」です。ID、パスワードの次にPCに組込まれている指紋認証、顔認証を登録、利用するだけで簡単に「多要素認証」が行えます。次にもう一つのSPである「Google For Education」にアクセスします。通常はログイン画面にてもう1回IDとパスワードの入力を求められますが、すでにIdPにて認証済みですので、ログイン画面を出さずに自動的に「Google For Education」にアクセスすることが出来ます。

このような「多要素認証」、「シングルサインオン」のシステムを支えているのがクラウドに構築されたIdPシステムになります。オンプレミス環境でIdPを構築する場合、設計段階から構築、テストまで約2カ月近くかかりますが、クラウドのIdPを利用する場合は導入決定からサービス開始まで約3週間ほどに短縮されます。導入後に新しいクラウドサービスを追加で利用したい場合も2,3日で追加設定が完了します。「さくらのクラウド」は、これらのサービスを提供する「さくらのクラウド版WisePoint8」を用意しております。

クラウドを前提とした構成を検討してみたい場合は、ぜひさくらインターネットまでお問合せ下さい。