“DoS攻撃”の検索結果

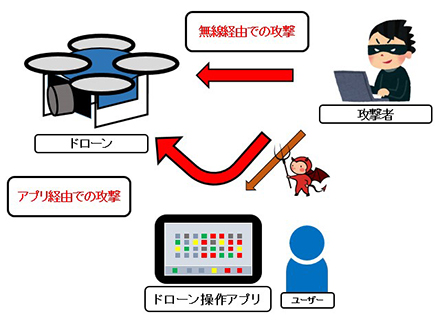

充実するツール、攻撃者優位はまだまだ続くか

プロの現場で凝縮5日間!さくらのインターンシップは今回も熱かった!

「さくらの平和は私たちが守る!」さくらインターネットのサイバーセキュリティ担当にインタビュー

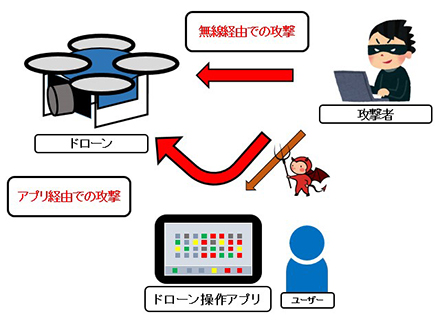

“再利用”される標的型攻撃。最大の対策ポイントは「攻撃コストのかさ上げ」

インターネットの全体動向がわかるIP Meeting ~Internet Week 2015レポート (その3)

いま明かされるネットワーク運用の実態! Internet Week 2015レポート (その2)

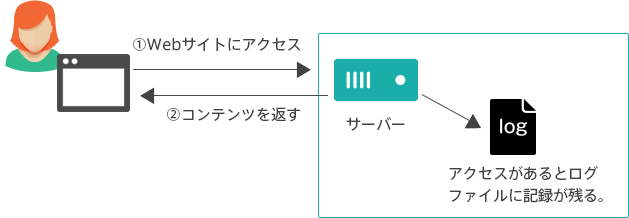

「ログの見かた」~初心者でもよくわかる!VPSによるWebサーバー運用講座(1)