【身近に迫る】サイバー攻撃の「現状」

目次

サイバー攻撃の現状とセキュリティサービス【WAF】の必要性~前編~

昨今、サイバー攻撃による個人情報漏洩などの事件が一般のニュースやメディアでも取り上げられる事が多くなってきました。先日も大手のマッチングアプリサイトが不正アクセスを受け、171万件以上の個人情報が流出したという事件がありましたね。

皆さんも、ネット通販やWebサービスなどで口座番号やクレジットカード、運転免許証、マイナンバーカードなど、何かしらの個人情報を入力したり登録したりしたことがあるかと思います。もし自分の個人情報が流出してしまったら……と考えると本当にゾっとします。

また、攻撃対象となったサービスを運営している企業にとってもそのダメージは計り知れません。サービスの信用はおろか、会社全体の責任・信用問題にも発展しかねません。会社の存続そのものが危ぶまれるほど重大なセキュリティインシデントとなる可能性もあるのです。

今回は、昨今のサイバー攻撃の現状と市場背景、そしてサイバー攻撃のリスクを減らすためのセキュリティサービスの必要性について前編・後編の2部構成でご紹介していきます。

サイバー攻撃の対象とは

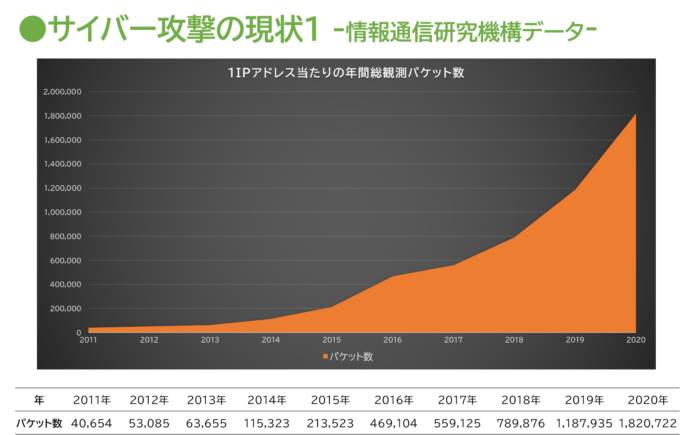

こちらのグラフは、情報通信研究機構が毎年発表しているダークネット観測の結果です。

サイバー攻撃の指標としても使われるものです。ダークネット観測とは、インターネット上で到達可能かつ未使用のIPアドレス宛に届くパケットを収集する手法のことです。簡単に言うと、インターネット上にある誰も使っていないIPに届いた通信量を計測したデータです。

“誰も使っていない”ということは、本来誰もアクセスすることのないIPのはずなので、このIPに届く通信は基本的に無作為に行われているサイバー攻撃であることがわかります。

この通信量を統計した結果、2011年から2020年の10年間で1IP当たりのパケット数が44倍になりました。

これは、単純にサイバー攻撃の規模・脅威がこの10年で44倍なったということです。

この脅威もさることながら、この”誰も使っていない”IPにすら攻撃が届くということは、企業の規模や知名度は関係なく、どの企業・どのWebサービスでもサイバー攻撃の対象になり得るという事実を知っておく必要があるのです。

サイバー攻撃の種類とは

実際どのような攻撃が行われているのでしょうか。

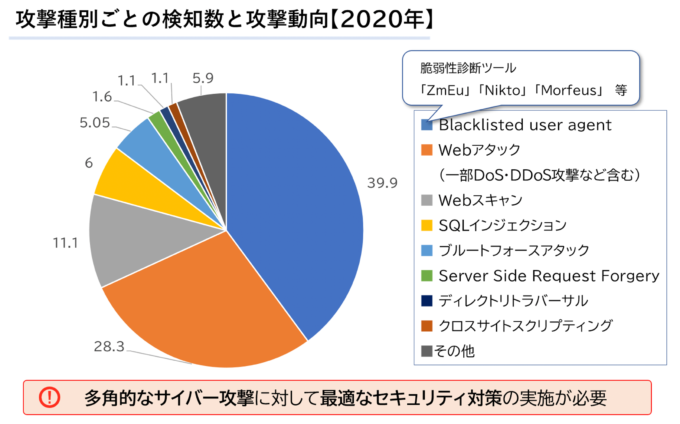

次のグラフは、セキュリティサービスを提供している「サイバーセキュリティクラウド社」が発表した2020年に検知されたサイバー攻撃の内訳です。

1位「Blacklisted user agent」は脆弱性スキャンツールを利用したBotによる攻撃です。

本来は脆弱性を発見するために利用する診断ツールを悪用して、実際の攻撃を行う前の調査をしています。「ZmEu(ズメウ)」「Nikto(ニクト)」「Morfeus(モーフィアス)」などの診断ツールが利用され、この結果によって攻撃方法や攻撃対象を発見します。

2位の「Webアタック」はDoS攻撃(※1)に近い攻撃を含む、攻撃種別として分類されにくい単純なWeb攻撃などになります。

3位のWebスキャンは1位の「Blacklisted user agent」と同じく攻撃を行う前の調査です。

これはファイアウォールによってアクセス制限が行われていないポートを見つけるために行われます。

「必要なポートにはアクセス制限を実施し、不要なポートは閉じる」というのは、セキュリティ対策の基本中の基本なので、このスキャンの結果によって、アクセス制限が実施されていないポートがあるサーバーは、セキュリティ対策が甘いと判断され、サイバー攻撃の対象となる可能性が高まります。

そしてそれ以降も、SQLインジェクション(※2)、ブルートフォースアタック(※3)と続きます。

このように、様々な脆弱性を狙った多角的な攻撃がサーバーに向けられていることが分かります。このようなサイバー攻撃に対して、適切なセキュリティサービスを導入していない場合には不正アクセスを許す恐れがあります。

※1 DoS攻撃…攻撃目標であるサイトやサーバーに対して、大量のデータを送り付けることで行われる攻撃です。

※2 SQLインジェクション…「SQL」とは、「データベースの言語」で、「インジェクション」とは、英語で「注入」を意味します。不正な「SQLの命令」を攻撃対象のウェブサイトに「注入する」のが、SQLインジェクションです。情報窃取、改ざんが攻撃者の目的となります。

※3 ブルートフォースアタック…別名「パスワード総当たり攻撃」とも呼ばれ、【メールアドレスなどの固定のID】に対してパスワードを1文字ずつずらしてログインを試みます。またパスワードリスト攻撃では【予め企業から流出したID,パスワードの一覧】を使用してユーザー属性が近いサイトに不正ログインを行います。

最近のサイバー攻撃の傾向とは

ここで要チェックポイントです。

DDoS攻撃(※4)の様に、サーバーにダメージを与え、サイトを不表示にするといった攻撃ももちろんありますが、最近多くなってきているのは、サイトへダメージを与える攻撃ではなく、サーバーの権限を窃取するための攻撃が増えています。

直接的にサイトへダメージを与える攻撃ではないため、攻撃回数が多くなったことと比例して、サイトの表示不具合が頻繁に発生するといった実被害が増えているわけではありません。

むしろ、目には見える不具合などではなく、【権限を窃取する手法】が、水面下で年間何十万回という規模で試されていることが問題なのです。

※4 DDoS攻撃…攻撃元の機器が一つだったDoS攻撃が、複数の機器から同時に実施されるものがDDoS攻撃となります。第三者の機器を踏み台にしているため、攻撃している犯人を割り出すことが難しいDoS攻撃の特徴に加え、DDoS攻撃では攻撃元が変わるため、攻撃のIPをブロックすることが非常に難しいといった特徴があります。

サイバー攻撃の具体的な被害とは

冒頭に紹介したマッチングアプリの事例もそうですが、サイバー攻撃の中でも、特にニュースなどでもとりあげられ、問題視されるのは、不正アクセスによる個人情報流出ではないでしょうか。

今年に入ってからの実例では、国内有数の大手人材・広告企業で、不正アクセスにより2021年1月~2月にかけて約21万人の履歴書情報が流出した可能性があると発表されました。

外部から入手したとみられるID/パスワードの入力を繰り返し、なりすましログインが行われたと発表されていましたので、先ほど説明した「リスト攻撃」による情報流出に該当します。

この不正アクセスへの対応として、運営会社側では、まずアクセス元のIPアドレスをブロックし、全ユーザーのパスワードをリセット。合わせて専用の相談窓口も設置し、ユーザーのフォローを実施しました。

そして、再発防止策としてログイン画面に画像認証を導入しセキュリティ強化を図りました。

この事件では、クレジットカードなどの決済情報が含まれていないこともあり、現時点で個人情報の不正流用等の報告は確認されていません。

しかし履歴書には顔写真や住所、連絡先、勤務先など他人に見られたくない情報が多く含まれています。

サイバー攻撃による被害は、サービス停止、売上機会の損失、ブランドイメージの棄損に留まらず予期せぬ二次災害を起こしてしまいます。

セキュリティ対策は経営責任である

企業がサイバーセキュリティ対策を考える上で重要なものとして、経済産業省とIPA(独立行政法人 情報処理推進機構)が2015年に策定した「サイバーセキュリティ経営ガイドライン」というものがあります。

これは経営者に対してセキュリティ対策の推進をするよう求めるものです。

2017年には改訂が行われ、ガイドラインの概要部分にセキュリティインシデントは経営者の「経営責任や法的責任が問われる可能性がある」と追記されました。

サイバー攻撃の増加に伴い、強い文言が記載されており、セキュリティ対策の導入を判断する立場にある企業の経営者へ警鐘を鳴らしています。

もはやサイバー攻撃の現状や起こりうるリスク、経営責任については「知らなかった」では済まされない状況です。

身近に迫るサイバー攻撃の現状を踏まえて、次回は「セキュリティサービスの必要性」をご紹介していきます。

ぜひ次の回もチェックしてみてください!