“トラフィック”の検索結果

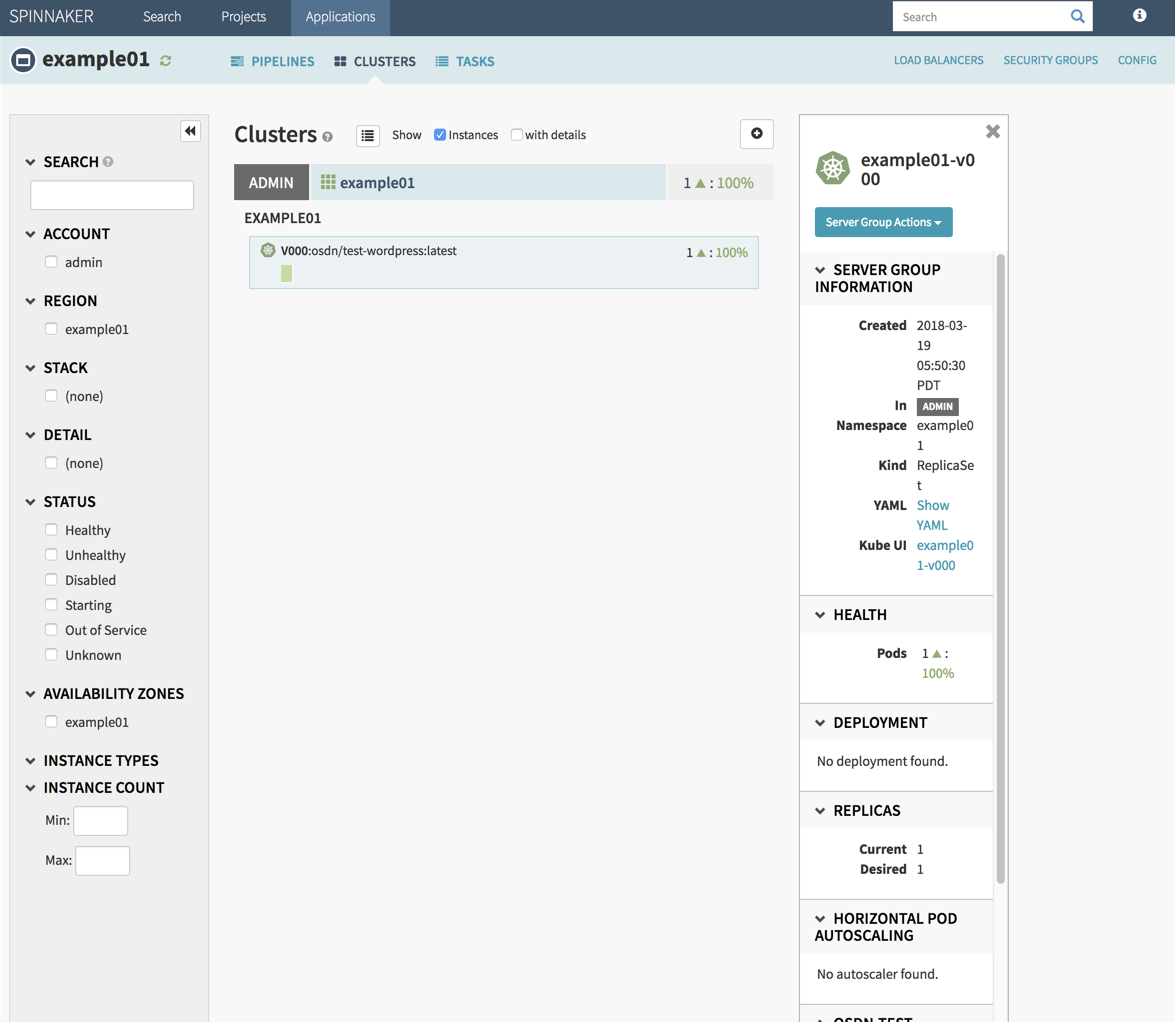

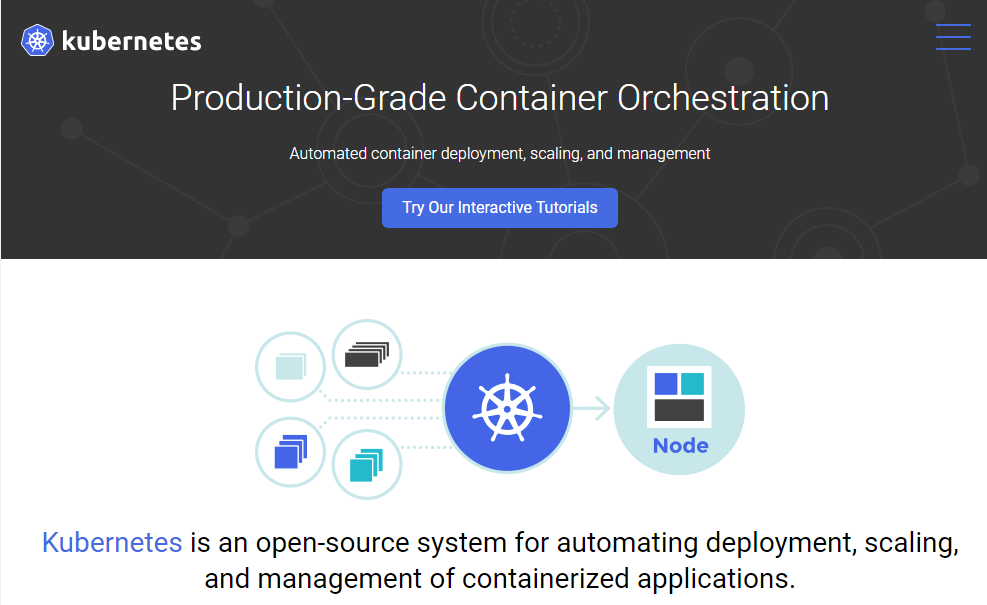

続・KubernetesによるDockerコンテナ管理入門

2.png)

いまどきのインフラ設計のキモ – 「クラウド時代だから必要なITインフラ基礎知識」(7)

参加者みんなで「クラウド時代のルーターとネットワークを考える 」イベントレポート

2.png)

Linuxコマンドを用いたボトルネック調査 – 「クラウド時代だから必要なITインフラ基礎知識」(3)

ウェブアクセラレータでWordPressを無敵化!Service Temporarily Unavailable(503)エラーを出さなくする方法

ITエンジニアリングの本質に迫る!July Tech Festa 2017レポート (前編)

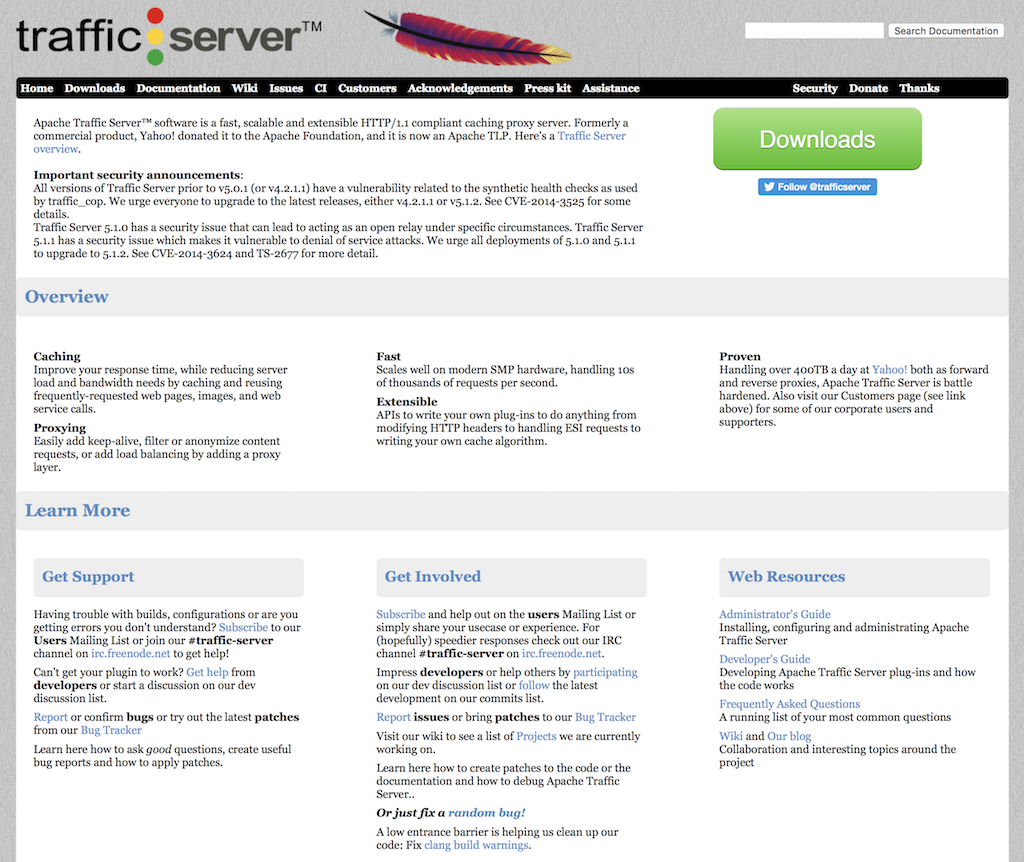

キャッシュ機能付きリバースプロクシ「Apache Traffic Server」を使ってみる