“インターネット”の検索結果

大学生がエスプレッソの味を完全自動化!?Connoisseur 〜新たな体験を切り拓く革新的システムに迫る〜

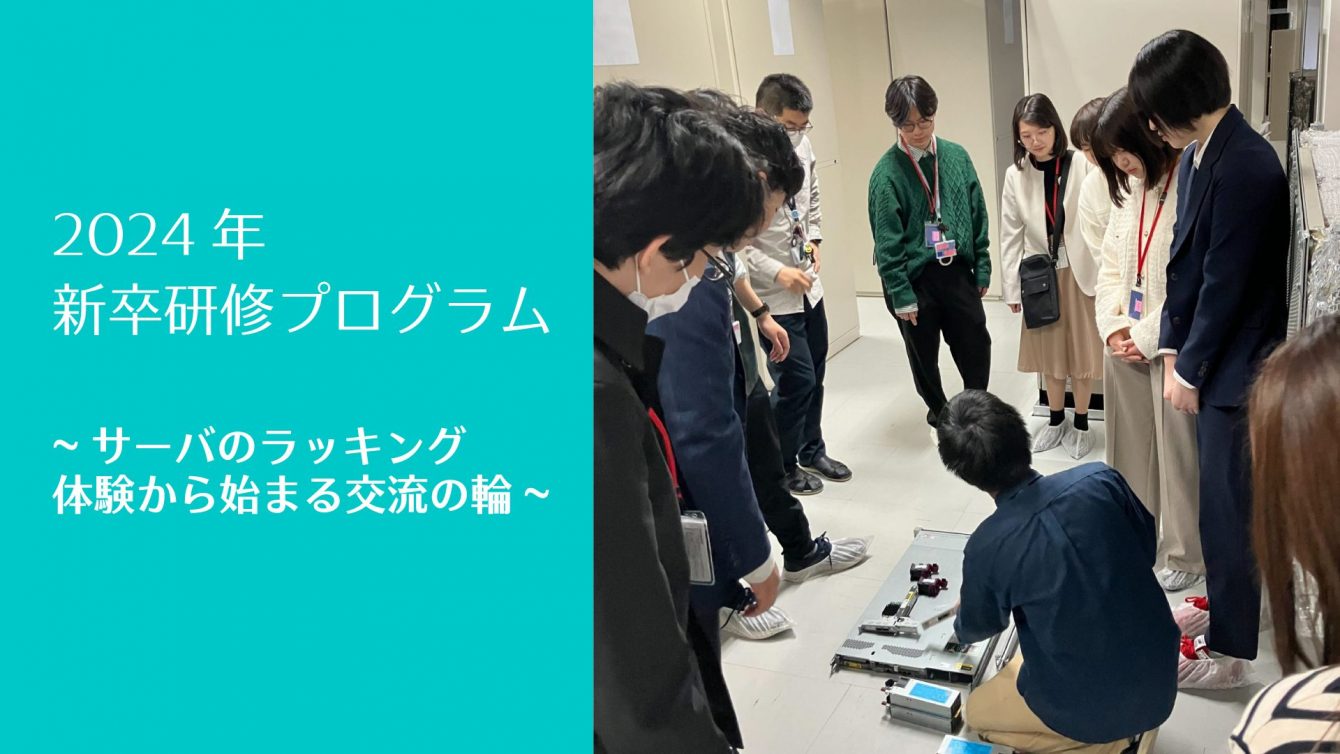

2024年新卒研修プログラム~サーバのラッキング体験から始まる交流の輪~

「ChuNOG3 meeting」レポート

さくらのクラウド高火力プランでGoogle Colabを使う

さくらのクラウド高火力プランでStable Diffusion WebUIをさくっと動かす手順

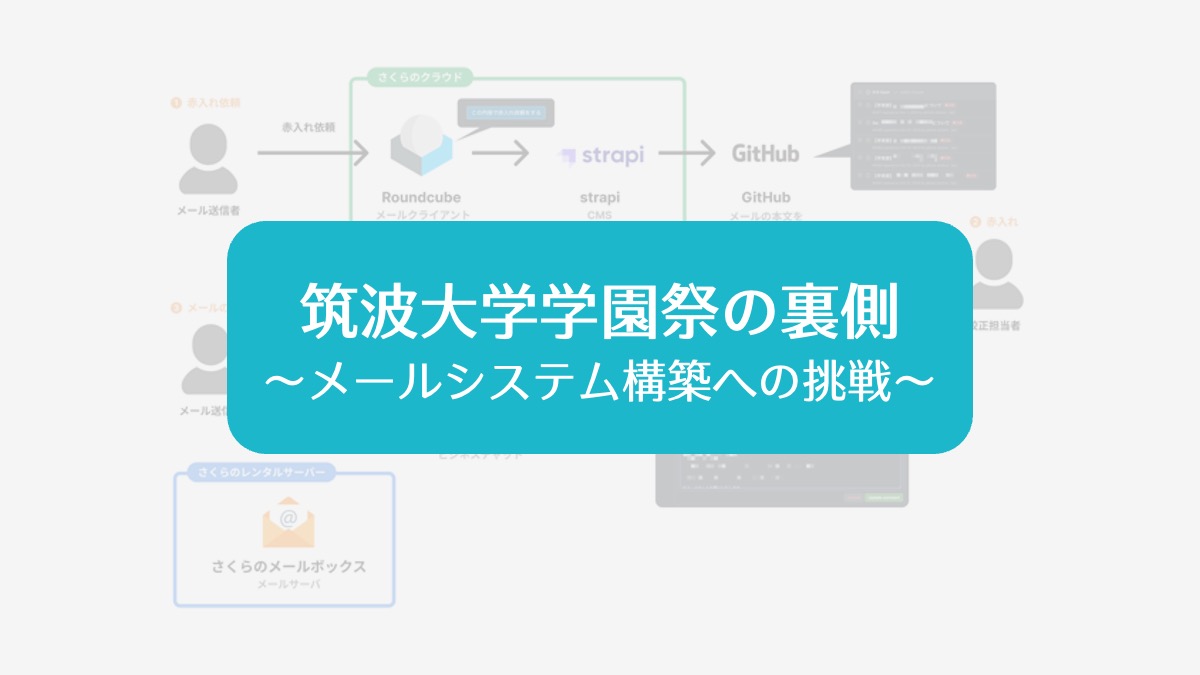

筑波大学学園祭の裏側 〜メールシステム構築への挑戦〜

マルチクラウドと拠点をつなぐネットワークの構築 〜OCX by BBIXを使って〜